WhatsApp驚爆安全漏洞!Google旗下資訊安全研究團隊早前公開指出WhatsApp Android版出現安全漏洞,駭客可乘機將Android用戶加入群組,用戶即使不按任何連結,都會收到並儲存傳送而來的惡意檔案!Android用戶即睇3招教學,防止成為駭客目標,詳情即看下文!

駭客乘WhatsApp Android版漏洞發攻擊 受害用戶可全不知情

WhatsApp 驚爆安全漏洞

WhatsApp 驚爆安全漏洞

Google 旗下資訊安全研究團隊 Project Zero 早前爆出驚人消息,公開指出WhatsApp Android版出現安全漏洞。

Google 旗下資訊安全研究團隊 Project Zero 早前爆出驚人消息,公開指出WhatsApp Android版出現安全漏洞。

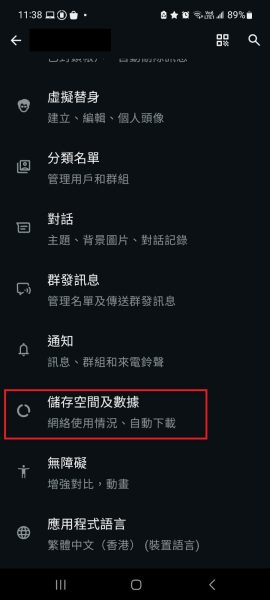

在WhatsApp中前往「設定」,再到「儲存空間及數據」,將在使用行動數據或Wi-Fi時會自動下載相片、音訊、影片及文件全部剔走。然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

在WhatsApp中前往「設定」,再到「儲存空間及數據」,將在使用行動數據或Wi-Fi時會自動下載相片、音訊、影片及文件全部剔走。然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

在WhatsApp中前往「設定」,再到「儲存空間及數據」,將在使用行動數據或Wi-Ei時會自動下載相片、音訊、影片及文件全部剔走。然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

在WhatsApp中前往「設定」,再到「儲存空間及數據」,將在使用行動數據或Wi-Ei時會自動下載相片、音訊、影片及文件全部剔走。然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

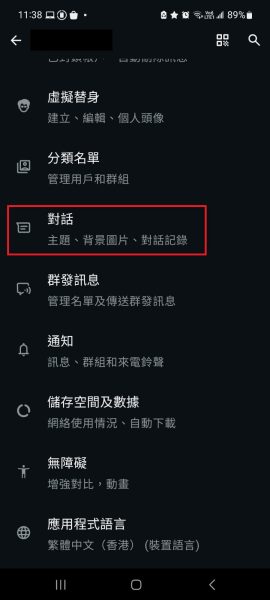

然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

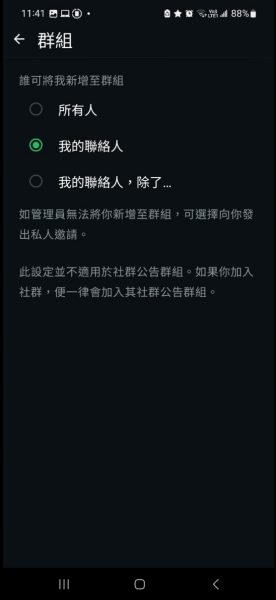

在WhatsApp中前往「設定」,今次選取「私隱」,然後進入「群組」,在「誰可將我新增至群組」一欄,確認是點選「我的聯絡人」而非「所有人」,此舉可防止陌生人直接將你加入群組。

在WhatsApp中前往「設定」,今次選取「私隱」,然後進入「群組」,在「誰可將我新增至群組」一欄,確認是點選「我的聯絡人」而非「所有人」,此舉可防止陌生人直接將你加入群組。

在WhatsApp中前往「設定」,今次選取「私隱」,然後進入「群組」,在「誰可將我新增至群組」一欄,確認是點選「我的聯絡人」而非「所有人」,此舉可防止陌生人直接將你加入群組。

在WhatsApp中前往「設定」,今次選取「私隱」,然後進入「群組」,在「誰可將我新增至群組」一欄,確認是點選「我的聯絡人」而非「所有人」,此舉可防止陌生人直接將你加入群組。

前往Google Play商店,確認目前使用的WhatsApp 程式為最新版本。

前往Google Play商店,確認目前使用的WhatsApp 程式為最新版本。

Google旗下資訊安全研究團隊Project Zero早前爆出驚人消息,公開指出WhatsApp Android版本出現安全漏洞!據指,駭客利用Android用戶在WhatsApp的「自動下載」設定,發動名為「零互動式攻擊(0-click attack)」,將木馬程式或惡意檔案無聲無息地傳送到受害用戶的手機內,用戶即使不按任何連結都有機會中招!

駭客要發動「零互動式攻擊」需滿足特定條件。駭客先要建立1個WhatsApp群組,除了受害用戶,還會在受害用戶的通訊錄中選擇1位聯絡人加入。之後,受害用戶通訊錄內的聯絡人會被設定成「群組管理員」,這樣即能滿足駭客所需的發動攻擊條件。駭客會在群組內傳送惡意檔案,如Android用戶在WhatsApp已設定為「自動下載」相片;影片或文件,惡意檔案在受害用戶不察覺、不點擊任何連結下直接儲存在Android系統的MediaStore。

Android用家更改3大設定 防駭客入侵

駭客發動「零互動式攻擊」,主要為利用Android用戶在WhatsApp的「自動下載」設定。因此,Android用戶可檢查3大設定,以防成為駭客目標。

1. 關閉WhatsApp「自動下載」

在WhatsApp中前往「設定」,再到「儲存空間及數據」,將在使用行動數據或Wi-Fi時會自動下載相片、音訊、影片及文件全部剔走。然後再在「設定」中點選「對話」,關閉「儲存至相機膠卷」。

2. 限制被加入群組的權限

在WhatsApp中前往「設定」,今次選取「私隱」,然後進入「群組」,在「誰可將我新增至群組」一欄,確認是點選「我的聯絡人」而非「所有人」,此舉可防止陌生人直接將你加入群組。

3. 確認WhatsApp程式為最新版本

前往Google Play商店,確認目前使用的WhatsApp程式為最新版本。

文:TF

資料及圖片來源: projectzero

T10